Уязвимость в смартфонах OnePlus позволяла получать данные о пользователях

Несмотря на все усилия разработчиков, утечки персональной информации пользователей происходят всё чаще. Не стала исключением и OnePlus — в сети появились сведения о крупной уязвимости смартфонов китайской компании, раскрывающей личные данные их владельцев.

Фирменное приложение Shot on OnePlus позволяет использовать загруженные людьми изображения в качестве обоев. Скачать эти фотографии можно из самого приложения или веб-сайта после входа в свой профиль, в котором указано имя автора снимка, страна и адрес электронной почты. За безопасность личных данных должен был отвечать уникальный для каждой учётной записи цифро-буквенный идентификатор — но именно он стал причиной возникновения уязвимости.

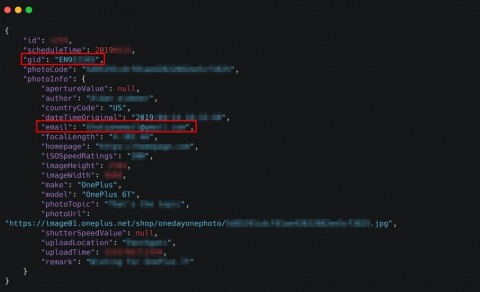

Журналистам интернет-ресурса 9to5Google удалось выяснить, что токен пользователя (GID) состоит из двух частей: двух букв с обозначением региона (например, CN для Китая) и набора из шести цифр. Потенциальный злоумышленник с помощью открытого API, размещённого на open.oneplus.net, может получить доступ к аккаунтам пользователей для поиска или удаления фотографий в облачном хранилище. Идентификатор, подобранный методом простого перебора цифр, также можно использовать для получения информации о владельце смартфона (имя, адрес электронной почты, страна проживания) и даже для редактирования этих данных.

Ранее владельцы смартфонов OnePlus столкнулись с проблемой уязвимости персональных данных в 2017-м, из-за «дыры» в приложении, используемом для аналитики. Годом позже произошла масштабная утечка платёжной информации посетителей сайта OnePlus.net.

Представители OnePlus не ответили на запрос издания, но быстро внесли изменения в API после уведомления о найденной уязвимости. По данным источника, приложение больше не допускает раскрытия информации о владельцах фотографий, опубликованных для публичного просмотра. Кроме того, адрес электронной почты авторов снимков стал частично скрыт спецсимволами при просмотре со сторонних аккаунтов.

Источник: 4pda.ru

Еще никто не комментировал данный материал.

Написать комментарий